Видеонаблюдение на даче своими руками

Если надоело воровство на даче, значит пришла пора устанавливать систему видеонаблюдения. Насколько сложно сделать это самостоятельно, узнаем у профессионалов.

Функции системы видеонаблюдения

Сначала нужно решить, какую задачу будет решать система видеонаблюдения – нужна только фиксация происходящего на территории или требуется охрана дачи. От этого зависит комплектация приобретаемого оборудования. Если вы живете на даче постоянно, то подойдет первый вариант. Для него не нужен ни выход в интернет, ни приобретение сложного оборудования. Можно, наконец, увидеть, кто же обносит яблоню в саду, крадет клубнику и лакомится малиной. Такие знания могут быть полезны – зачастую воришкой оказывается внешне благообразный сосед, которого никогда бы не заподозрил в таком безобразии.

Если же дача посещается время от времени, то придется ставить охранное оборудование. Система видеонаблюдения должна не только фиксировать происходящее, но и исправно оповещать владельца жилья обо всем, что происходит в его отсутствие. Установка датчиков движения, пожара, взлома, поможет быстро отреагировать, если через забор влезли посторонние люди, взломали входную дверь и развели на полу кухни костер. Соорудить такую систему, сделать ее работоспособной, непросто. Зато такой подход дает гарантию того, что любое происшествие на даче тут же станет известным владельцу.

Установка датчиков движения, пожара, взлома, поможет быстро отреагировать, если через забор влезли посторонние люди, взломали входную дверь и развели на полу кухни костер. Соорудить такую систему, сделать ее работоспособной, непросто. Зато такой подход дает гарантию того, что любое происшествие на даче тут же станет известным владельцу.

Сколько потребуется камер

В любой системе видеонаблюдения требуются камеры. Конечно, хочется, чтобы их обзор охватывал территорию всей дачи, и владельцу передавалось видеоизображение в режиме реального времени обо всем, что происходит на участке, но такая идея очень дорогостоящая. Во-первых, придется потратиться на камеры, во-вторых, приобрести несколько жестких дисков, на которых будет вестись запись. Потребуется обеспечить устойчивое Wi-Fi покрытие, чтобы сигнал шел без задержки. А для этого нужен роутер. Мобильные 3G-модемы не подойдут, они слишком медленно будут обрабатывать данные с десятков камер.

Специалисты советуют обойтись 4 – 8 камерами, грамотно расставленными на территории дачи. Оборудовать ими нужно следующие места:

Оборудовать ими нужно следующие места:

— основной и запасной (при наличии) входы;

— калитку или входные ворота;

— окна на первом этаже здания;

— бытовые постройки (по одной камере на каждое строение).

Лучше всего, если камеры будут заключены в корпус из прочного пластика, устойчивого к механическим повреждениям. Желательно, чтобы оборудование было скрыто от посторонних глаз. По закону нужно предупредитьлюдей о наличие камер. Если камера висит за пределами участка, например, на столбе ЛЭП, то придется вывесить табличку с надписью о том, что на данной территории ведется видеонаблюдение. Некоторых потенциальных нарушителей отпугнет такое оповещение.

Виды систем видеонаблюдения

Есть два вида систем видеонаблюдения – проводная и беспроводная. Второй вариантболее заманчивый – необходимость скрытно прокладывать и подключать к камерам несколько десятков метров кабеля угнетает. Но для работы беспроводной системы потребуется дополнительное оборудование – роутер с системой Wi-Fi или отдельный радиоканал, а также жесткий диск для записи данных. Все это стоит недешево. Рассмотрим разные варианты подключения.

Все это стоит недешево. Рассмотрим разные варианты подключения.

Беспроводное видеонаблюдение

Основным преимуществом такой системы является экономия на приобретении проводов, отсутствие необходимости долбить штробы, оплетать ими стены, одновременно стараясь, чтобы кабели были незаметны злоумышленникам. Комплект оборудования включает одну или несколько IP-камер, роутер и специальные программы. При установке системы видеонаблюдения действовать нужно в такой последовательности:

1. Установить на компьютер программное обеспечение, которое прилагается к выбранным IP-камерам.

2. Подключить роутер к сети питания и компьютеру, настроить параметры сети Wi-Fi и подключить маршрутизатор.

3. Подключить камеру к роутеру и электропитанию через сетевой кабель. Настроить ее через компьютер, ввести параметры сети Wi-Fi.

4. Отключить камеру от сети, перезагрузить. Она должна дистанционно подключиться к Wi-Fi и начать передавать изображение на компьютер.

5. Проделать вышеперечисленные операции со всеми IP-камерами, развесить их в нужных местах.

Беспроводная система наблюдения через радиоканал состоит из камеры, передатчика, приемника-ресивера, монитора или телевизора для приема звука и изображения, рекордера (записывающего блока). Чтобы установить и запустить эту систему видеонаблюдения, действовать нужно так:

1. Установить камеры в предназначенные для них места, подключить к источнику питания – батарейке или аккумулятору.

2. Подсоединить к камерам передатчик звука и изображения через специальный AV-кабель.

3. Включить в сеть рекордер, подсоединить к нему монитор или телевизор.

4. Подключить к записывающему устройству приемник-ресивер.

5. Установить режим записи видео- и аудиопотока: по расписанию, в непрерывном режиме, от движения или шороха.

Монтаж проводной системы видеонаблюдения

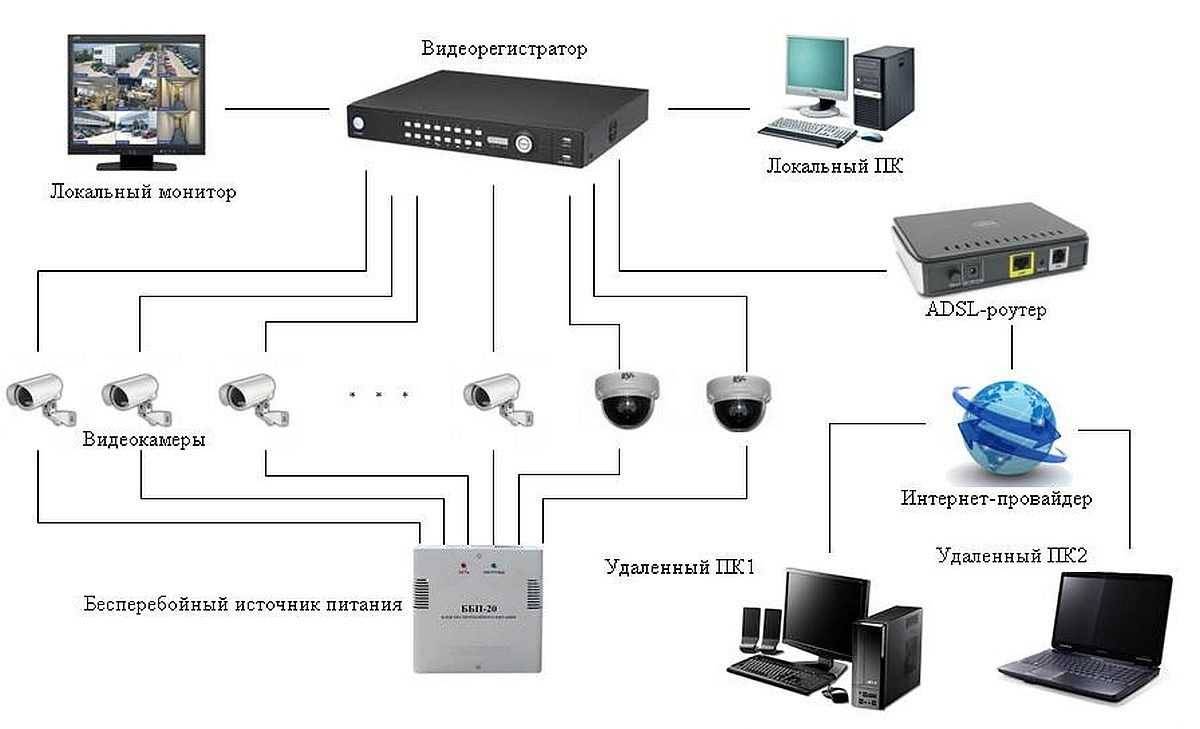

Можно воспользоваться готовым оборудованием, так называемыми системами U-Control. В них входит несколько камер (от 4 до 16) рекордер с жестким диском, кабели для подсоединения элементов, пульт, мышка, блоки питания, другие аксессуары. Если у вас хорошие знания электротехники, есть навыки системного администратора по подключению электронного оборудования, то можно самостоятельно собрать систему. Она будет состоять из видеорегистратора от автомобиля, нескольких камер, кабелей, считывающего и записывающего устройства, монитора.

Если у вас хорошие знания электротехники, есть навыки системного администратора по подключению электронного оборудования, то можно самостоятельно собрать систему. Она будет состоять из видеорегистратора от автомобиля, нескольких камер, кабелей, считывающего и записывающего устройства, монитора.

При монтаже системы видеонаблюдения нужно действовать в такой последовательности:

1. Установить камеры в предназначенные для них места, надежно закрепить шурупами, замаскировать от посторонних взглядов.

2. Присоединить к камерам шнуры. Подойдут коаксиальный кабель или витая пара. Для защиты от грызунов лучше заключить провода вгофру или другую прочную оболочку. Если кабель идет по наружной части дома или территории участка, то потребуется изоляция проводов от влаги. Они должны быть максимально замаскированы, чтобы злоумышленники не могли повредить оборудование. Желательно прокладывать кабели внутри плинтусов, карнизов, наличников.

3. Подключить камеры и записывающее устройство к блокам питания. Места соединения тщательно заизолировать.

4. Если предполагается вести ночную съемку, а дача или улица за ней недостаточно освещены, то устанавливаются инфракрасные датчики движения.

5. Подключить рекордер к монитору или телевизору.

6. Если предполагается передавать сигнал на большое расстояние, то придется обеспечить доступ в интернет – подключить роутер, установить систему Wi-Fi на рекордере, отладить передачу данных на удаленное устройство.

Видеонаблюдение на даче через телефон

Организовать видеонаблюдение за дачным участком просто необходимо, ведь такая недвижимость чаще всего подвергается вандализму и кражам. Самый простой и доступный способ – установить камеру. Но одной камеры недостаточно, видеонаблюдение – это комплексная система.

Локальное хранилище для камеры рассматривать не будем. Это прошлый век, к тому же злоумышленники могут прихватить с собой жесткий диск, регистратор или системный блок ПК, на котором будут храниться записи.

Чтобы такого не произошло, нужно сохранять запись во внешнем удаленном хранилище. Использовать в таких целях обычный компьютер не очень хорошо, так как ему придется все время быть включенным, комплектующие для бытовых системных блоков на это не рассчитаны, к тому же он будет потреблять много энергии.

Что понадобится для настройки видеонаблюдения

Одной камеры не хватит, понадобится чуть больше оборудования. Вот так выглядит минимальный комплект оборудования для подключения проводной системы видеонаблюдения:

- IP-камеры;

- роутер;

- кабель витой пары;

- розетки rj-45.

И, конечно, должен быть выход в интернет.

Если камер больше четырех, то потребуется специальный коммутатор для установки полноценной локальной сети. Дело в том, что обычный роутер оборудован четырьмя разъемами RJ-45, больше в него воткнуть нельзя. Можно взять модель с большим количеством разъемов или подключить 4 проводные камеры, а остальные приобрести с WiFi модулем и подключить их без проводов.

Варианты записи

Записывать видео постоянно достаточно накладно по трем причинам:

- оборудование работает круглосуточно, потребляя электроэнергию;

- обычно в сельской местности нет проводного интернета, а стоимость мобильного достаточно высока;

- нет никакого смысла вести запись, когда в кадре ничего не происходит. Затем в этом огромном массиве данных крайне трудно найти что-то полезное.

Альтернатива – «умная» запись. Чтобы камера включалась по движению или звуку, необходимо использовать соответствующее оборудование. Вот варианты:

- Можно купить обычную камеру и поставить в качестве выключателя датчик движения. Это самый ужасный способ с технической точки зрения. Датчики такого типа срабатывают далеко не всегда, большинство из них нельзя настроить. Это кустарщина, которая не сработает в нужный момент.

- Обычную камеру можно подключить по сети к сервису Ivideon. Системы умного облачного видеонаблюдения сами включат запись, когда на картинке будет движение или камера зарегистрирует звук.

На выбор есть четыре тарифа для домашнего видеонаблюдения. Минус этого способа в том, что потребуется дополнительно использовать ПК или видеорегистратор, на котором будет установлена специальная программа Ivideon.

На выбор есть четыре тарифа для домашнего видеонаблюдения. Минус этого способа в том, что потребуется дополнительно использовать ПК или видеорегистратор, на котором будет установлена специальная программа Ivideon. - Также можно приобрести умную камеру Nobelic или другие камеры со встроенной прошивкой Ivideon. Она сама может определять движение и у нее есть встроенный микрофон для активации по звуку. Камеры может вести запись в облачный архив, но вы также можете использовать локальное хранение данных — флеш накопитель на самой камере. Это удобно, ведь в случае обрыва интернет-соединения камера продолжит вести запись уже на собственную флешку. А когда связь восстановится, устройство вернется к обычной облачной записи. В случае обнаружения движения или звуковой активации вам придет сообщение (пуш-уведомление) с коротким изображением происходящего в кадре. Некоторые модели этой компании оборудованы динамиком, на него можно слать сообщения для двусторонней связи (функция Push-to-talk).

И, конечно, хранить записи лучше на облачном хранилище. Ведь на удаленном сервере записи будут надежно зашифрованы и защищены от любого внешнего воздействия — кражи, порчи, искажений, стихийного бедствия. Это современное и удобное решение. У нас есть тарифы, которые включают эту услугу.

Подключаем удаленное видеонаблюдение за дачей

Установите камеры и прокиньте провода к ним от роутера. Чтобы упростить монтаж, можно использовать беспроводные устройства, но их радиус действия органичен. Роутер у вас должен быть с модемом, если нет проводного интернета. В таком случае настроить его для работы должны при покупке. Видеонаблюдение на даче через телефон – не очень удобное, вам придется подключить смартфон к компьютеру и держать оба включенными постоянно. Лучше воспользоваться модемом, он дешевле, потребляет меньше энергии и не будет сложностей с подключением.

В случае, если у вас отсутствует проводное подключение к Интернету, можно использовать LTE-антенну, усиливающую сигнал мобильного интернета. Для подключения антенны можно использовать сим-карту любого российского оператора связи. Такие устройства также есть в нашем магазине.

Для подключения антенны можно использовать сим-карту любого российского оператора связи. Такие устройства также есть в нашем магазине.

Выдаем уникальный IP каждой камере

Начнем с того, что нужно настроить и подключить камеру видеонаблюдения на даче. По очереди подключайте камеры к компьютеру через Ethernet разъем. Далее выполняем следующие действия:

- В окне «Параметры адаптера» появится новое подключение, нужно кликнуть на него правой кнопкой мыши и выбрать «Свойства» на пункте «IP версии 4».

- Теперь нужно задать постоянный адрес устройству. Выглядит он так: 192.168.X.Y. X – это подсеть, она должна быть общей у всех устройств в локальной сети. Y – любое свободное число в диапазоне 1-255. Учтите, что последняя переменная должна быть уникальной для каждого устройства. В данном случае мы назначаем адрес компьютера.

- Маска подсети стандартная: 255.255.255.0.

- В поле «Основной шлюз» нужно указать IP адрес камеры, он написан на упаковке. Если его нет, то попробуйте найти его на сайте производителя.

Сохраняем и закрываем.

Сохраняем и закрываем. - Далее через любой браузер по IP адресу камеры заходим в ее родной веб-интерфейс, он есть у любого устройства такого типа. Получить доступ к нему можно по логину и паролю. Они тоже указываются на упаковке.

- Найдите пункт «Фиксированный TCP\IP» и поставьте галочку напротив него. Вам предложат ввести IP адрес, на который камера будет отзываться. Введите его по той же схеме, что описана во втором пункте. Теперь смените пароль и логин доступа, а то в такой защите не будет смысла.

- После сохранения настроек подключите камеру к роутеру.

Настройка роутера

IP видеонаблюдение на даче будет готово только тогда, когда мы зададим роутеру статичный IP. Такую услугу можно заказать у провайдера, но бывают нюансы, когда местный поставщик услуг вообще не предоставляет внешнего IP, даже динамического. К счастью, если вы подключаете сервис облачного видеонаблюдения Ivideon, такая настройка вам уже не понадобится — сервис работает с любыми настройками IP адресов.

Если получить внешний «белый» статичный IP нельзя, то можно воспользоваться сервисами типа DynDNS – подойдет любой DNS сервер с соответствующей услугой. Стоит это не дорого. Он обеспечит вам удаленное соединение со всеми устройствами в локальной сети через интернет.

Если вы используете мобильный интернет, то настройка никак не отличается, а мобильные провайдеры всегда охотно предоставляют услугу выделенного IP.

Чтобы присвоить каждой камере свой постоянный IP через роутер, нужно зайти на его веб интерфейс и найти пункт DHCP. В нем необходимо создать на каждую камеру правило. Пропишите в настройках к ним MAC-адреса и уникальные IP к каждому устройству.

Онлайн видеонаблюдение на даче будет неполноценным без доступа к каждой отдельной камере извне. Чтобы получить доступ к ним, в веб-интерфейсе роутера нужно найти настройки NAT. На каждую камеру нужно создать виртуальный сервер и назначить отдельный порт. Таким образом, меняя порт, вы сможете подключаться через роутер с любого устройства к своим камерам. Это также нужно для взаимодействия с различными приложениями.

Это также нужно для взаимодействия с различными приложениями.

IP видеонаблюдение на даче через 3G модем

Чтобы сделать видеонаблюдение через интернет для дачи, также можно воспользоваться специальным роутером с 3G модемом. Это очень удобно, если в вашей местности нет проводного интернета. Его настраивают, как и обычный роутер, только в нем будем вмонтирован модем с сим-картой. Все настройки подключения к интернету должны быть произведены на стороне провайдера.

Советы

Покупайте камеры видеонаблюдения только у сертифицированных дилеров.

Онлайн видеонаблюдение на даче не должно быть скрытным. Согласно законодательству РФ, запись с камер скрытого наблюдения нельзя считать вещественным доказательством. Очень редко суд принимает их, но надеяться на такое не стоит.

После подключения видеонаблюдения через интернет нередко возникает проблема, на которую мало кто обращает внимание. Всей этой системе требуется питание. Обидно будет, если в момент вторжения на вашу собственность отключится электричество. Даже если вы запитаны по надежным новым кабелям, злоумышленники сами могут отрезать дом от электричества. Так что все ваши устройства должны подключаться к блоку бесперебойного питания с аккумулятором. Иначе кусачки и пара резиновых перчаток сведут на нет любую охранную систему.

Даже если вы запитаны по надежным новым кабелям, злоумышленники сами могут отрезать дом от электричества. Так что все ваши устройства должны подключаться к блоку бесперебойного питания с аккумулятором. Иначе кусачки и пара резиновых перчаток сведут на нет любую охранную систему.

Понравилась статья? Поделись с друзьями!

- Поделиться в Facebook

- Поделиться ВКонтакте

- Поделиться в Twitter

- Поделиться в Одноклассниках

как настроить видеонаблюдение на даче своими руками

От редакции. Напоминаем, что у нас полным ходом идет конкурс, в котором мы призываем наших пользователей делиться собственным опытом покупки, эксплуатации, ремонта техники. Роман организовал систему видеонаблюдения на своей дачи и решил рассказать нам обо всех нюансах. За что мы ему, конечно, благодарны.

За что мы ему, конечно, благодарны.

Приходит лето, а вместе с ним и пора отпусков, когда дачи и квартиры остаются в лучшем случае на попечении родственников. А так хочется организовать контроль за своим имуществом 24 часа в сутки в любой день недели. В этом поможет организация видеонаблюдения. Многие провайдеры предоставляют готовый сервис, но можно сэкономить и настроить всё своими руками.

Управление

Для начала нужно определиться с управлением. Для загородной дачи оптимальным решением будет наличие LTE-роутера и IP-видеокамер. В тарифе своего мобильного оператора желательно выбрать опцию со статическим IP-адресом для удобства подключения. Если же это невозможно, то следует изучить настройку таких сервисов, как DynDNS и им подобных. В рамках этой статьи используется LTE сим-карта с опцией статического IP-адреса. Поскольку было стремление максимально бюджетно организовать видеонаблюдение от роутера с поддержкой 4G я отказался в пользу уже имеющегося и простаивающего оборудования и приспособил к делу следующие девайсы:

- Nettop (помните такое слово?) Samsung NP-NC110

- Брендированный операторский модем TS-UM6602

На Samsung NP-NC110 был установлен Linux Mint 19. Включаем usb-модем в импровизированный роутер. Изначально, он определяется как CD-ROM с документацией и программой для Windows, что нас определённо не устраивает. Поэтому, написан скрипт, который проверяет состояние сетевого подключения и в случае его отсутствия переводит модем в режим модема (тавтология) и поднимает сетевое соединение.

Включаем usb-модем в импровизированный роутер. Изначально, он определяется как CD-ROM с документацией и программой для Windows, что нас определённо не устраивает. Поэтому, написан скрипт, который проверяет состояние сетевого подключения и в случае его отсутствия переводит модем в режим модема (тавтология) и поднимает сетевое соединение.

Вот текст скрипта

#!/bin/bash

ret=$(ps aux | grep [w]vdial | wc -l)

if [ «$ret» -eq 0 ]

then {

echo «Connecting to provider» #output text

sleep 1 #delay

#commands for run program

eject /dev/sr0

modprobe -v option

echo «05c6 9201» > /sys/bus/usb-serial/drivers/generic/new_id

wait 5

wvdial&

exit 1

}

else

{

echo «Exit. Connection already establishment»

Connection already establishment»

exit 1

}

fi;

Скрипт сохранил в файл check_inet.sh и назначил его запуск в cron (от пользователя root).

# m h dom mon dow command

@reboot /home/roma/scripts/check_inet.sh

*/5 * * * * /home/roma/scripts/check_inet.sh

Здесь запуск скрипта происходит сразу после перезагрузки и далее каждые 5 минут. Для «поднятия» LTE-сессии отредактирован файл wvdial.conf. Делается это командой sudo nano /etc/wvdial.conf

[Dialer Defaults]

Init1 = ATE1

Dial Command = ATD

#APN for static IP by mobile operator

Init2 = AT+CGDCONT=1,»IP»,»sip.ycc.ru»

#Modem Type = Analog Modem

Baud = 1152000

New PPPD = 1

Modem = /dev/ttyUSB1

ISDN = 0

Phone = *99***1#

Password = motiv

Username = motiv

Stupid Mode = 1

Далее в GUI-интерфейсе linux Mint можно задать его как точку доступа, выбрать имя сети и пароль для доступа к Wi-Fi.

Камеры

Было приобретено 4 штуки на Aliexpress. Критериями поиска были:

- Наличие Wi-Fi (В моём случае можно дополнительно использовать проводное соединение, в том числе POE — Power over Ethernet — вместе с питанием)

- Наличие протокола RTSP и onvif — для просмотра камер в альтернативных клиентах (помимо штатного YouSee)

- Наличие слота для карты памяти — в случае пропадания внешнего канала видео будет храниться на карте памяти устройства.

- Инфракрасная подсветка для съёмки в темноте.

- Защита от воды (3 из 4-х камер смонтированы на улице)

Тестирование разнообразным уральским климатом все железки прошли на ура, пережив как лето с +35С, так и зиму с -35С.

Скажу сразу, onvif не особо помог, так как картинку с камер в «родном» приложении YouSee я без проблем вижу, а вот как-то организовать просмотр в сторонних клиентах на текущем моменте не удалось. Решил эту пробему следующим образом: на импровизированный роутер NC-110 установил yandex. disk. Далее, в приложении YouSee назначаем камере логин и пароль для просмотра RTSP-потока, там же можно посмотреть локальный назначенный IP-адрес каждой из камер.

disk. Далее, в приложении YouSee назначаем камере логин и пароль для просмотра RTSP-потока, там же можно посмотреть локальный назначенный IP-адрес каждой из камер.

Затем, написал скрипт:

ffmpeg -i rtsp://user:[email protected]/onvif1 -vcodec copy -acodec copy -f segment -segment_time 300 -strftime 1 /home/roma/Yandex.Disk/cameras/garden/%Y-%m-%d_%H-%M-%S.avi

где:

user:password — имя пользователя и пароль для доступа к RTSP-потоку. Задаётся в YouSee.

/home/roma/Yandex.Disk/cameras/garden/ — путь до папки с сохраняемым видео.

Дабы не забивать место файлами с видеозаписями настроил автоматическую чистку содержимого этой директории. Удаляются все файлы старше 2х дней. Нужно выполнить:

sudo crontab -e

и дописать строку

0 * * * * find /home/roma/Yandex.Disk/cameras/garden/*.avi -mtime +2 -delete

Монтаж камер дело нехитрое, желательно только предусмотреть зоны охвата каждой из них, чтобы они перекрывались и в случае вандализма нехороший человек попадал в объектив одной из них.

На этом всё, оговорюсь сразу, что установка и настройка уже себя оправдали.

Если вам тоже есть, что рассказать нашим читателям, примите участие в конкурсе и выиграйте смартфон Redmi Note 7 с большим безрамочным экраном 6.3″ (2340×1080), двойной основной камерой 48 Мп/5 Мп, современным процессором Qualcomm Snapdragon 660 и мощным аккумулятором 4000 мАч. Полные условия конкурса ищите здесь.

Видеонаблюдение на даче своими руками: как сделать правильно

Многие владельцы дач хотели бы их обезопасить за небольшие деньги. Наиболее простым вариантом является установка готовой системы наблюдения, у которой будет онлайн-доступ. Такие комплекты обойдутся недорого, и они не потребуют сложных настроек, либо монтажа. Если следовать в точности инструкции, то можно самостоятельно выполнить все работы.

Как следует выбирать видеонаблюдение для дачи

Наблюдение на дачном участке и в доме позволяет решать сразу несколько задач. Оно фиксирует все важные события, дает возможность их анализировать, а также выполняет защитную функцию. Для первого варианта не требуется профессиональное оборудование и выход в интернет, но оно не будет выполнять в таком случае главные функции. Вы можете снять, как дети соседей залезли в огород, чтобы полакомиться вашей клубникой. Но оперативно прореагировать не получится. Даже если вы постоянно живете на даче или просматриваете записи в каждый день, все равно лучше использовать наблюдение, предусматривающее доступ из любой точки мира. С имеющегося у вас устройства и в удобное время вы сможете подключаться к системе. Записи можно будет просматривать в удобное время. Да и сами камеры могут отпугнуть грабителей. Современные комплекты способны срабатывать, если обнаруживают движение. Они тут же будут отправлять кадры на ту почту, которую вы указали в настройках. Но для того, чтобы работа была бесперебойной, следует соблюдать определенные условия:

Оно фиксирует все важные события, дает возможность их анализировать, а также выполняет защитную функцию. Для первого варианта не требуется профессиональное оборудование и выход в интернет, но оно не будет выполнять в таком случае главные функции. Вы можете снять, как дети соседей залезли в огород, чтобы полакомиться вашей клубникой. Но оперативно прореагировать не получится. Даже если вы постоянно живете на даче или просматриваете записи в каждый день, все равно лучше использовать наблюдение, предусматривающее доступ из любой точки мира. С имеющегося у вас устройства и в удобное время вы сможете подключаться к системе. Записи можно будет просматривать в удобное время. Да и сами камеры могут отпугнуть грабителей. Современные комплекты способны срабатывать, если обнаруживают движение. Они тут же будут отправлять кадры на ту почту, которую вы указали в настройках. Но для того, чтобы работа была бесперебойной, следует соблюдать определенные условия:

• У камер непременно должна быть подсветка инфракрасного типа. Лучше всего приобрести оборудование с антивандальными функциями.

Лучше всего приобрести оборудование с антивандальными функциями.

• Очень важно защитить провода от порчи, как намеренной, так и случайной. Монтаж лучше осуществлять скрыто.

• Необходимо организовать специальный контроль за памятью устройства, для этого выбирается циклическая запись.

• Важно наладить связь посредством соединения с интернетом. В некоторых случаях, если отсутствует проводной интернет, отличным решением станет использование мобильного модема. Также целесообразно в таком случае применять роутер.

Чем выгодно отличаются готовые решения

Такие комплекты содержат нужное вам число камер, с ними поставляется рекордер, подходящие шнуры и прочие компоненты. Если выбирается видеонаблюдение для дачи, то целесообразно приобрести комплекты бюджетного плана. Но при желании вы сможете собрать набор, который будет полностью отвечать всем вашим требованиям.

Где размещать камеры

Все владельцы домов хотели бы установить максимальное число камер, чтобы охвачена была вся территория полностью. Но такие вариант потребуют слишком больших вложений. И оборудование, и обслуживание будут стоить намного дороже. Если интернет окажется слишком медленным, передача сигнала будет затруднена. На деле достаточно только лишь 4-8 камер, которые будут размещены в нужных местах. Это могут быть:

Но такие вариант потребуют слишком больших вложений. И оборудование, и обслуживание будут стоить намного дороже. Если интернет окажется слишком медленным, передача сигнала будет затруднена. На деле достаточно только лишь 4-8 камер, которые будут размещены в нужных местах. Это могут быть:

• Центральный, либо черный вход;

• место, где хранятся запасы, кухня;

• парковка возле забора;

• бойлерная, либо котельная;

• участок, который примыкает к лесу или другому участку;

• окна на 1-м этаже;

• баня, а также гараж и бытовые постройки.

Есть одно важное замечание. Когда камеры планируется монтировать за периметром вашего участка, то следует вывесить табличку, которая будет оповещать об этом. На своей территории этого делать не придется. Но информация часто отпугивает воров.

Как производится монтаж систем

1. Проверьте, чтобы в упаковке было все, что нужно для монтажа, а также подготовьте инструменты и изоляционные материалы, которые могут понадобиться. Это гофра, различные крепления, канал для кабеля.

Это гофра, различные крепления, канал для кабеля.

2. Важно правильно выбрать место для хранения рекордера. Если вы опасаетесь за сохранность, то лучше разместить его в укромном месте на чердаке.

3. Камеры укрепляются шурупами. Все приборы надо так смонтировать, чтобы добраться до них было сложно. Надо понимать, что хулиганы способны разбить камеры или попытаются до них добраться. Соединительные шнуры должны быть хорошо замаскированы. Провода лучше спрятать, чтобы их не грызли грызуны и не портили птицы.

4. Рекордер, а также камеры соединяются с блоком питания, поставляемым в комплекте. Если провод будет проходить за пределами здания, он должен быть изолирован или скрыт.

5. Чтобы съемка ночью была более качественной, вам потребуется освещение этого участка прожекторами. Для этого приобретаются также специальные камеры.

6. Регистратор должен при необходимости подсоединиться к телевизору, он может связываться и с монитором.

7. Для осуществления удаленного доступа важно иметь подключение к глобальной сети, либо к локальной сети.

8. Для того чтобы в значительной мере экономить место на диске, следует установить параметры записи по детектору движения.

Выводы

Дело в том, что установить видеонаблюдение на даче своими руками вполне возможно. Оно помогает мгновенно реагировать на все происшествия и наблюдать за тем, что происходит на даче во время вашего отсутствия. Архив позволит понять, как быстро среагировали на сигнал сотрудники охраны. Если грамотно подойти к выбору, система быстро окупится.

Ваша безопасность — наши приоритеты!

Выбор компонентов – дело не из самых легких, ведь очень важно учесть все детали (месторасположение, угол обзора), поэтому очень важно, что бы при выборе вас консультировал высококлассный специалист.

Тем не менее, перед покупкой вы самостоятельно можете ознакомиться с ассортиментом, ведь на данный момент это не составляет никакого труда благодаря современным технологиям и доступу к интернету. Для того, что бы вы ни тратили лишнее время, предлагаем несколько популярных вариантов.

Вы хотите установить бюджетную систему видеонаблюдения, к примеру, на свою дачу?

Тогда обратите внимание на комплект «Начальный 4». В комплект входят 4 видеокамеры с защитой от мороза и влаги. Огромным плюсом является наличие инфракрасной подсветки, благодаря которой даже в кромешной темноте видимость будет замечательной. Кроме того, камеры оснащены детектором движения, что является несомненным плюсом, ведь благодаря ему, существенно сокращается время съемки, записываются только моменты, в которых присутствует движение, тем самым экономится электроэнергия и ваше время, ведь иногда на поиски необходимого момента его может уйти очень много.

Еще одним популярным набором является Mini 960Н PRO 4+2. В данный комплект входит видеорегистратор, а также две камеры, которым не страшен ни мороз, ни жара. Устанавливать их проще простого, а дизайн камер порадует даже самого требовательного покупателя, ведь они замечательно подойдут к любому интерьеру или экстерьеру. Очень часто именно этот комплект выбирают из-за отличного качества изображения, ведь оно на 30% лучше.

Отличным вариантом для вашей дачи станет набор AHD Дача 4+2 1 MPX. Как и предыдущий он состоит из двух видеокамер и видеорегистратора. Преимущество его состоит в том, что дополнительно можно приобрести до 2х камер, которые вы сможете разместить на расстоянии до 500 метров. Эта система оснащена новейшей технологией AHD, с помощью которой изображение будет передаваться, не теряя свое качество. Конечно же, данные видеокамеры являются всепогодными, и выдерживают температуру от -30 ℃ до +50 ℃.

Одним из самых популярных является комплект AHD 1MPX Для Дома и Офиса 4+4. Данная система предназначена именно для того, чтобы обезопасить ваше помещение. Дизайн камер видеонаблюдения замечательно подходит для любых интерьеров. Как и предшественница, данная система радует нас технологией AHD. Более того, она оснащена датчиком движения, инфракрасной подсветкой и возможностью изменять формат разрешения.

Все перечисленные комплекты видеонаблюдения оснащены одной, самой важной функцией – возможностью наблюдения с помощью интернета. Где бы вы не находились, в какой точке мира не перебывали, вы всегда можете посмотреть что происходит в вашем доме. Воспользоваться этой функцией можно как с помощью телефона, так и планшета или ноутбука.

Где бы вы не находились, в какой точке мира не перебывали, вы всегда можете посмотреть что происходит в вашем доме. Воспользоваться этой функцией можно как с помощью телефона, так и планшета или ноутбука.

Большинство видеорегистраторов поддерживают сети WiFi, 3G, 4G, а также такие системы как Android и IOS, поэтому у вас не должно возникнуть проблем с подключением.

Все системы видеонаблюдения очень просты в установке, но все же, лучше что бы ею занимались специалисты, в противном случае в дальнейшей эксплуатации можно столкнуться с рядом проблем. Что бы этого не произошло, достаточно просто договориться об установке с мастером.

Кому и в каких ситуациях пригодится:

Более того, их можно встретить и в большинстве многолюдных помещений, к примеру, в офисах, банках, отелях и ресторанах.

Более того, их можно встретить и в большинстве многолюдных помещений, к примеру, в офисах, банках, отелях и ресторанах.

Видеонаблюдение на даче

Ситуация, с которой столкнётся каждый, у кого есть дача

Сейчас в связи с карантином, многие люди вынуждены работать из дома, соблюдая изоляцию. Чаще всего, пока папа/мама или оба родителя работают, дети с родственниками проводят время на даче. Пока вы работаете они там получают свою порцию «солнечных ванн», пропалывают грядки или просто гуляют на участке.

Но можете ли вы быть уверенны, что там всё в порядке? А вдруг кому-то стало плохо или произошло не предвиденное происшествие? Что думать, если никто не берет трубку?

Какой выход?

Такой вопрос задают себе все, кто столкнулся с данной проблемой. А выход конечно есть – это установка системы видеонаблюдения.

А выход конечно есть – это установка системы видеонаблюдения.

При установке системы вы получаете не просто картинку, а целый набор преимуществ:

- Безопасность близких и имущества – это самое очевидное: поставил камеры на видных местах, повесил табличку «Ведётся видеонаблюдение» и интерес к вашему участку со стороны прохожих в разы уменьшается.

- Понимание ситуации на участке и за его пределами. Вы в любой момент можете подключиться и узнать – что же там происходит.

- Спокойную рабочую обстановку дома, ведь вы чувствуете себя значительно спокойнее зная, что всегда можете «проконтролировать» обстановку.

- Справедливый разбор «спорных ситуаций» при играх детей, уборке и спорах.

- Память о забавных или волнующих моментах с вашими членами семьи и питомцами – не столько необходимость, сколько очень приятный бонус.

- Недремлющего стража вашего имущества в моменты, когда никого нет на даче. Система видеонаблюдения позволит иметь возможность посмотреть обстановку в моменты возникновения тревожного чувства, получить уведомление о движении, которого по идее не должно быть на участке/в доме или просто выяснить – лежит ли ещё снег на грядках.

Как это работает?

Основа системы – видеокамеры и видеорегистратор.

Вы развешиваете камеры в необходимых местах на участке и/или в доме. Подводите к ним питание и подключаете к видеорегистратору, в который вставлен жёсткий диск. Регистратор должен быть подключен к роутеру, который имеет выход в интернет. Устанавливаете приложение на мобильный телефон для удалённого доступа к регистратору и настраиваете уведомления о событиях, которые возможны для вашей конфигурации системы.

Итак, имеем готовую систему, в которой:

- камеры передают видеопоток на регистратор

- регистратор записывает видео на установленный жёсткий диск

- вы с мобильного телефона подключаетесь и смотрите картинку в реальном времени или запись

- если что-то произошло – получаете e-mail или push-уведомление (в зависимости от своей системы)

Что должна уметь наша система?

Сначала надо определиться, чтобы вы хотели в итоге от системы?

В нашем случае цель:

- обозревать максимально пространства как внутри дома, так и на участке, где обычно находятся родные

- вести запись всего этого на протяжении недели (7 суток)

- иметь онлайн доступ к просмотру живого видео или записи

- получать тревожные уведомления в ночное время при движении на участке и при проникновении кого-то из окна в гостиную, например, или во входную дверь снаружи

Ниже опишу, из чего может состоять выбор для решения такой задачи и какую систему по характеристикам можно считать золотой серединой по моему личному мнению (ведь все же понимают, чем больше система умеет, тем дороже она в итоге получится)..jpg)

Хочу сразу пояснить, тут мы говорим про желаемый функционал системы. В зависимости от выбранного функционала и будем дальше смотреть оборудование!

Возможности системы:

1) Аналоговые камеры или IP

Есть принципиальная разница – использовать аналоговые камеры или IP. Разницу в технологиях можно легко найти в интернете. Скажу лишь, что возможности у IP камер шире, систему устанавливать будет удобнее, а по сложности сейчас они уже сравнимы (сложной настройки сети для IP не требуется).

Итог:я выбираю IP оборудование

2) Качество картинки от минимально приемлемого 1 Мегапикселя, до впечатляющих 8 Мегапикселей

На мой взгляд 1 Мегапиксель слишком мало, мелкие детали будут потеряны, но 8 – это чересчур. Для хранения видео с таким высоким качеством потребуется значительно потратиться на жёсткие диски.

Итог: я бы остановил свой выбор на разрешении от 2 до 4 мегапикселей (могут быть ещё варианты 3 или 5 у некоторых вендоров). По соотношению качества получаемой картинки и цены оборудования, такое разрешение на мой взгляд оптимально.

По соотношению качества получаемой картинки и цены оборудования, такое разрешение на мой взгляд оптимально.

3) Количество камер, используемое в системе, может быть от 1 до 32 (может быть и больше, но эти варианты уже относятся к специальным решениям)

Тут конечно всё сильно индивидуально и зависит от участка, расположения на нём построек и желания обозревать ту или иную часть. Для стандартного прямоугольного/квадратного участка 6 – 9 соток можно остановиться на 4 – 5 камерах на участке, захватывая как можно больше пространства, особенно там, где в основном находятся люди (дорожки, грядки, беседка, ворота, калитка). И 2 – 3 камерах внутри дома (например, в прихожей, на кухне и в гостиной).

Итог: 6-8 камер могут покрыть нашу необходимость. Желательно вписаться в 10 камер, тогда можно сэкономить на видеорегистраторе. Регистраторы, поддерживающие больше 10 камер, уже стоят обычно значительно дороже.

4) Ведение наблюдения внутри или снаружи помещения

Можно обойтись только уличными камерами, у таких в характеристиках должно быть написано «Класс защиты IP66 или IP67». Уличная в данном случае не значит, что её можно использовать только на улице. Это значит, что на улице при воздействии непогоды, камера не выйдет из строя. В помещении эти камеры также можно использовать. Более того, разница с внутренними камерами по цене уже не такая критичная, что в целом можно не выбирать отдельные камеры. Если же хотите сэкономить – просто смотрите, чтобы в информации о камере было указание «для использования внутри помещений» или подобное.

Уличная в данном случае не значит, что её можно использовать только на улице. Это значит, что на улице при воздействии непогоды, камера не выйдет из строя. В помещении эти камеры также можно использовать. Более того, разница с внутренними камерами по цене уже не такая критичная, что в целом можно не выбирать отдельные камеры. Если же хотите сэкономить – просто смотрите, чтобы в информации о камере было указание «для использования внутри помещений» или подобное.

5) Получение ночного изображения базового, улучшенного или очень хорошего качества

Чем лучше картинка будет ночью, тем дороже при этом камера (используется более высокочувствительный сенсор). Но даже базовая картинка получается более чем приемлемой – так что мой выбор – базовое качество (при выборе таких камер просто не должно быть дополнительных указаний на отличное качество ночью).

6) Получение звука вместе с видео

Хорошо не только видеть, но и слышать. Есть вариант использовать камеры со встроенным микрофоном (тут если качество звука не понравится уже почти ничего не сделать) и с подключаемым отдельно (можно выбрать микрофон высокого качества, но его придётся покупать и запитывать в большинстве случаев отдельно). Я за то, чтобы дома точно иметь камеру с микрофоном, причём встроенным. А на улице можно обойтись только видео.

Я за то, чтобы дома точно иметь камеру с микрофоном, причём встроенным. А на улице можно обойтись только видео.

7) Ведение только наблюдения в реальном времени или ещё и сохранение записи вплоть до нескольких месяцев

Конечно хранение нужно, вопрос – какой ёмкости жёсткий диск покупать?

Давайте посчитаем:

Битрейт одной камеры возьмём 2 Мегабита в секунду (т.е. объём информации, пересылаемой камерой). Переведём в мегабайты (разделим на 8) и получаем, что сутки непрерывной записи для одной камеры займёт ориентировочно:

2 / 8 * 60 (секунд в минуте) * 60 (минут в час) * 24 (часа в сутки) = 21600 Мегабайт или более понятные нам = 21,09 Гигабайт (разделили 21600 на 1024).

При наличии шести камер – это 126,6 Гигабайт в сутки, при наличии 9 камер – 190 Гигабайт. При этом стандартного жёсткого диска ёмкостью 1 Тб хватит для 6 камер на неделю, для 9 камер на 5 дней. А если выставить запись ночью не постоянную, а только при детекции движения, например, можно очень сильно сэкономить место. Но хочется иметь запас, да и если будут камеры с разрешением выше 2 Мп, поток может быть выше. Я бы ставил диск с запасом (плюс может быть захочется расширить систему).

Но хочется иметь запас, да и если будут камеры с разрешением выше 2 Мп, поток может быть выше. Я бы ставил диск с запасом (плюс может быть захочется расширить систему).

Итог: ставим один жёсткий диск ёмкостью 2 Тб.

8) Аналитика внутри камеры.

Вот примеры достаточно простой аналитики, которые могут быть в камерах бюджетных камерах и регистраторах:

- детекция движения

- детекция движения по тепловому излучению (нужен PIR датчик)

- пересечение линии

- вторжение в охраняемую область или выход из охраняемой области

- детекция нахождения в области (отличается от верхней тем, что не важно, как объект попал в область, но если он находится там дольше установленного времени, происходит тревога

- детекция оставленных предметов

- детекция громких звуков

- детекция пропажи видеосигнала

- детекция потери сети

- детекция выхода из строя Hp и т.д.

Долго останавливаться на этом пункте не будем, много информации в интернете. Обращу внимание, что обычного детектора движения в общем достаточно для простой системы. В нашем случае ещё понадобится наличие функции «вторжение в охраняемую область».

Обращу внимание, что обычного детектора движения в общем достаточно для простой системы. В нашем случае ещё понадобится наличие функции «вторжение в охраняемую область».

Итог: ищем в описаниях камеры детекцию движения и вторжение в охраняемую область.

9) Возможные виды действий по тревоге (реакция на встроенную аналитику)

Рассмотрим действия системы на примере детектора движения (действия на разные виды тревог обычно одинаковые). Реагировать система может различными способами. Вот основной список действий, интересный нам:

- включение запись только при движении или выделение записи по движению при поиске от обычной записи – могут практически любые устройства

- отправка снимков движущегося объекта на e-mail

- отправка PUSH-уведомлений в приложение

Вести запись по движению и выделять такую запись при поиске сейчас могут практически любые системы. Поэтому нас интересуют два остальных параметра.

Итог: выбираем систему, которая может отправлять фотографии на e-mail и для мобильного приложения доступны PUSH-уведомления.

10) Проводное или беспроводное подключение камер к видеорегистратору

Камеры могут быть подключены по Wi-Fi или кабелем. С Wi-Fi устройств не так много, но при этом система немного удобнее (хотя кабель с питанием подключать всё ещё надо). Подключение по кабелю дешевле и выбор таких устройств намного больше.

Итог: я остановлю свой выбор на камерах, подключаемых к регистратору по кабелю.

11) Подача питания отдельным блоком питания или от сетевого оборудования (тут нужен POE свич, ниже расскажу подробнее)

А вот питание значительно удобнее организовать для камер, имеющих функцию POE. При этом напряжение передаётся по одному кабелю с данными. Для организации такой системы надо иметь регистратор с POE портами или ставить дополнительное устройство – POE коммутатор (подключается к напрямую к роутеру) к которому будут подключаться камеры.

Итог: выбираем камеры и регистраторы с POE

12) Возможность дублировать видеозаписи в облачное хранилище

Продублировать в облако можно одну или две камеры, запись с которых обязательно нужна в случае ЧП (или пропажи регистратора). Плюс выведение одной-двух камер в облако не означает больших расходов. И конечно так возможно сделать только в случае IP оборудования. Функция не самая распространённая и надо обязательно при выборе оборудования уточнить, что эта функция поддерживается.

Плюс выведение одной-двух камер в облако не означает больших расходов. И конечно так возможно сделать только в случае IP оборудования. Функция не самая распространённая и надо обязательно при выборе оборудования уточнить, что эта функция поддерживается.

Итог: для одной камеры будем использовать облачное хранение.

13) Возможность предоставлять доступ к видео из любой точки мира

Возможность подключения к оборудованию из любой точки мира для просмотра живого видео или записи (не путать с облачным хранением!) предлагает практически любой производитель оборудования для видео наблюдения. Тем не менее, при выборе надо уточнить про эту возможность. Тут важно, чтобы удалённый доступ был у регистратора, так как все камеры будут подключены к нему.

Итог: выбираем оборудование с возможностью удалённого доступа.

У нас получилась такая таблица:

| № | Характеристика | Рекомендация |

|---|---|---|

| 1 | Аналог или IP | IP |

| 2 | Качество картинки | 2 – 5 Мп |

| 3 | Количество камер | 6 – 8 |

| 4 | Наблюдение в/вне помещения | Класс защиты IP66/IP67 |

| 5 | Ночное изображение | Базовое качество |

| 6 | Звук | Дома – да, на улице — нет |

| 7 | Хранение | 1хHp на 2 Тб |

| 8 | Аналитика | Детекция движения + вторжение в область |

| 9 | Действия по тревоге | Отправка фотографий на e-mail и PUSH-уведомления в приложении |

| 10 | Подключение | Кабель |

| 11 | Подача питания | POE |

| 12 | Облачное хранение | Для одной камеры |

| 13 | Удалённый доступ | Нужен для регистратора |

Какое оборудование выбрать?

Итак, по целям и необходимым характеристикам определились, теперь выберем оборудование по необходимым нам характеристикам:

1) Видеокамеры

Для установки дома – 2 штуки:

- IP камеры

- с разрешением от 2 до 5 Мегапикселей

- со встроенным микрофоном

- питание по POE

- поддержка детектора движения и детекции вторжения в область

- возможность записи в облако

Для установки на улице – от 4 до 6 штук:

- IP камеры

- с разрешением от 2 до 5 Мегапикселей

- с классом защиты IP66 или IP67

- питание по POE

- поддержка детектора движения

2) Видеорегистратор

Нужен один регистратор с поддержкой 8 IP камер с возможностью установить 1 жёсткий диск объёмом 2 Тб. Регистратор должен поддерживать детекцию движения от камер и детекцию вторжения в область.

Регистратор должен поддерживать детекцию движения от камер и детекцию вторжения в область.

Регистратор должен также уметь отправлять по тревоге фотографии на e-mail и PUSH-уведомления в приложение на мобильный телефон.

3) Жёсткий диск

Покупаем один жёсткий диск (Hp) формата 3.5″ объёмом на 2 Тб.

4) Монитор

Обязателен для настройки видеорегистратора. Дальше в использовании не обязателен. Я рекомендую использовать для настройки системы обычный домашний компьютерный монитор, а потом вернуть его домой.

5) Роутер с доступом в интернет

А тут есть два варианта.

1) На дачу проведён интернет кабель:

подойдёт любой роутер минимум с одним сетевым портом для подключения устройств, который вы сочтёте достаточным для вас (критерий соотношение цены/технических возможностей).

2) На даче нет интернета:

подойдёт роутер с возможностью подключения 4G модема (4G модем надо покупать отдельно от роутера) и как минимум одним сетевым портом для подключения устройств

ИЛИ

комплект для интернета с антенной, куда ставится СИМ-карта (например, модель DS-4G-5KIT).

6) POE коммутатор

Это устройство, способное передавать питание и данные по одному кабелю. Подключая через него IP камеры и видеорегистратор, мы получаем законченную рабочую систему.

Для нашей системы выбираем POE коммутатор с 2 входными сетевыми портами (для подключения к роутеру и регистратору) и 8 портов с поддержкой питания POE.

Как итог:

Мы будем иметь рабочую систему видеонаблюдения, которая будет вести запись большей части нашего участка. Мы сможем в любой момент посмотреть, что на участке происходит (или происходило в течение минимум недели) и даже слышать, что происходит дома. Будем знать, что случись что, мы получим уведомление на телефон и будем иметь возможность своевременно отреагировать.

Общие рекомендации

В самом конце хотелось бы поделиться некоторыми мыслями и лайфхаками, которые помогут вам при выборе и установки системы видеонаблюдения:

- Когда минимум одна камера дублируется в облако, это значительно повышает безопасность системы

- Соберите всю систему в одном месте и проверьте её работоспособность ДО установки камер на своих местах. Этим вы можете сэкономить очень много времени в случае, если то-то пойдёт не так

- Выбирайте бренды с именем, зарекомендовавшие себя на рынке, например Hiwatch, Dahua, Novicam. Плюсы: гарантия на оборудование, техническая поддержка и сервисные центры, качество оборудования, быстрые сроки доставки, постоянные акции, дающие возможность купить оборудование по выгодной цене

- Очень рекомендую покупать камеры и регистраторы одного производителя – так меньше шансов нарваться на несовместимость оборудование или ограничение функционала

- НЕ устанавливать камеры на металлических поверхностях. При установке на металл возможны помехи или ухудшение картинки

- При недостаточном уровне сигнала для 4G модема можно использовать устройства для усиления сигнала ИЛИ сразу установить комплект для интернета с антенной, усиливающей сигнал (в этом случае даже не надо будет покупать 4G модем)

- Стандартно модели регистраторов поддерживают 4/8/16 каналов, но есть хитрость – когда надо больше камер – 9 или 10, можно покупать гибридные модели регистраторов на 8 канало, там зачастую есть режим поддержки 10 IP камер

Автор: Бренд-Директор Компании Novicam – Монаенков Андрей

Готовые комплекты видеонаблюдения для дачи

Видеонаблюдение для дачи: чувствуйте себя в безопасности

Даже если вы счастливый обладатель комфортного таунхауса на закрытой территории, безопасность вашей семьи и имущества никогда не может быть лишней. Для спокойной жизни и отдыха мы предлагаем установить два вида камер: бюджетные камеры с разрешением HD и комплект на базе камер высокого разрешения FULL HD.

- Оба варианта комплекта видеонаблюдения для дачи представлены в едином стиле: цилиндрическая уличная камера типа «пуля»

- Имеют встроенную ИК-подсветку с радиусом действия до 25 метров

- Обе камеры имеют защиту IP66 и подходят для установки вне помещения

- Обе камеры могут использоваться для видеонаблюдения для дома

Камера с помощью проводов подключается к видеорегистратору, который, в свою очередь, можно присоединить к монитору от компьютера, ноутбуку или телевизору. Таким образом вы получите маленький центр управления, к которому можно подключиться удаленно, с любого мобильного устройства. Или же в режиме архива просмотреть все записи в хорошем разрешении.

Почему стоит выбрать наши проводные комплекты видеонаблюдения для дачи?

- Мы не вынуждаем клиента покупать больше камер, чем нужно. Если вам достаточно одной камеры, значит, мы установим одну.

- Наши камеры не боятся влаги, пыли, холода или жары.

- Угол обзора 92 ° . Это не самый широкий угол обзора, но подойдет для видеонаблюдения для дома в помещении средних размеров и/или на небольшом участке снаружи. Этот вид камер оптимален для своей ценовой категории.

- ИК-подсветка даст четкую картинку даже в темное время суток.

- В видеорегистратор устанавливается HDD от 1000Гб до 6000Гб. В зависимости от интенсивности движения объектов перед камерой выбранного объема хватит на срок до двух месяцев и больше. Мы можем помочь вам подобрать карту памяти нужного объема.

Видеонаблюдение для дачи: все ли в порядке в ваше отсутствие?

Установка

- Мы сделаем полный монтаж видеонаблюдения для дачи в самые короткие сроки и проведем полный инструктаж всех присутствующих сотрудников. Гарантия на все новое оборудование составляет 2-3 года.

- Вы можете заказать бесплатный выезд инженеров компании в пределах МКАД для демонстрации возможности наших камер и функций программного обеспечения.

- Мы даем 12 месяцев бесплатного гарантийного обслуживания. Также мы будем на связи 24/7 в телефонном режиме (в рабочее время) или по электронной почте.

- Вам сразу будут доступны действующие скидки на монтаж оборудования — до 50%.

Оставьте заявку онлайн или позвоните по телефону, чтобы мы могли дать вам полную консультацию по установке видеонаблюдения для дома!

6 простых в использовании устройств видеосвязи для пожилых людей

Видеочат — отличный способ оставаться на связи со старшими близкими, когда вы не можете быть там лично. Будь то FaceTime, Skype или более популярная, чем когда-либо, видеоконференцсвязь Zoom, существует множество отличных вариантов для подключения через видео в Интернете.

Однако не все интерфейсы интуитивно понятны для пожилых людей, не обладающих техническими знаниями. Чтобы сделать видеозвонки более доступными для пожилых людей, в этом списке выделены простые в использовании устройства для видеосвязи, которые помогают пожилым людям оставаться на связи с друзьями и близкими.

GrandPad®

GrandPad — это простой и безопасный планшетный компьютер, который соединяет пожилых людей в цифровом формате с их семьей и друзьями. Старший может легко просматривать семейные фотографии и видео, играть в игры, видеть погоду для каждого члена семьи, слушать музыку, проверять электронную почту, совершать телефонные звонки, общаться в видеочате и многое другое.

Что отличает GrandPad от других, так это его простота, благодаря которой все функции, включая видеосвязь, максимально просты для пожилых людей.

Для получения дополнительной информации о том, как работает GrandPad, его функциях и ответы на часто задаваемые вопросы, посетите grandpad.net или позвоните в команду GrandPad напрямую по телефону (800) 704-9412.

ViewClix

ViewClix не только невероятно удобен для пожилых людей, но и идеально подходит для членов семьи, ведущих активный образ жизни и желающих чаще оставаться на связи.

С ViewClix члены семьи могут легко обмениваться фотографиями, наслаждаться видеозвонками в реальном времени и размещать стикеры во фрейме ViewClix.

Функции видеозвонка ViewClix включают:

- Универсальная совместимость: с помощью бесплатного мобильного приложения ViewClix для смартфонов или планшетов Apple и Android можно легко совершать видеозвонки в кадр.Кроме того, видеозвонки ViewClix можно совершать с помощью браузера на ПК или Mac.

- Режим автоответа позволяет пожилому человеку принимать вызов, не нажимая никаких кнопок.

- Специальная функция «flip cast» позволяет использовать заднюю камеру смартфона или планшета для просмотра семейного видео в реальном времени для пожилых людей.

- Безопасно и конфиденциально: только авторизованные члены семьи могут совершать видеозвонки.

- Каждая рама ViewClix включает в себя внешний микрофон конференц-типа для превосходной четкости звука.

Чтобы узнать больше о ViewClix, посетите viewclix.com.

Konnekt Videophone

Konnekt Videophone — это простой телефон, разработанный специально для пожилых людей и людей с ограниченными возможностями или потерей слуха (Konnekt также предлагает субтитры на их устройствах). Вызов одним касанием позволяет напрямую подключиться к любому iPad, планшету, мобильному телефону или ПК по всему миру через Skype. Звонит на телефоны тоже.

Видеофон Konnekt позволяет общаться лицом к лицу с семьей и друзьями с помощью самого простого интерфейса: НАБОР В ОДНО КАСАНИЕ.Это не требует НИКАКИХ КОМПЬЮТЕРНЫХ НАВЫКОВ. Нет ни меню, ни паролей, ни причудливых опций.

Видеофон идеально подходит для тех, кто изо всех сил пытается использовать телефон или кто не может использовать современные технологии по какой-либо причине: плохое зрение или слух, шаткие движения рук, неподвижность или когнитивные проблемы, такие как слабоумие. Видеофон позволяет клиентам Konnekt принять участие в эпохе цифровых коммуникаций, не разбираясь в неудобных и сложных устройствах.

Компания Konnekt, базирующаяся в Австралии, занимается продажами и обслуживанием в США.Узнайте больше на konnekt.com.au.

Google Nest Hub + Duo

Google Nest Hub позволяет совершать и принимать звонки с другими пользователями Google Duo. Google Duo работает на смартфонах, планшетах, компьютерах и других смарт-дисплеях Android и iOS. Он также имеет изящную функцию Knock Knock , которая позволяет вам получить предварительный просмотр видео в реальном времени звонящего вам человека — начиная веселье еще до начала разговора.

Google Nest Hub предлагает множество функций, помимо видеозвонков, поэтому, возможно, это не подходящее устройство для менее технически подкованных пожилых людей, но, сочетая в себе отличную поддержку, бренд Google и простой интерфейс, мы включили его в наш вырезать удобные для пожилых людей устройства видеосвязи.

Узнайте больше о Nest Hub на веб-сайте Google Store.

Facebook Portal

Если ваш старший близкий является пользователем Facebook, Facebook Portal — это интеллектуальное устройство для видеозвонков, которое использует Facebook Messenger или WhatsApp для совершения звонков. Основные функции включают:

- Удобные видеозвонки с друзьями и семьей с помощью вашей учетной записи Messenger или WhatsApp, даже если у них нет портала.

- Будьте в курсе событий. Умная камера автоматически панорамирует и масштабирует, удерживая всех в кадре, пока вы свободно двигаетесь и разговариваете.

- Слушайте и будьте услышаны. Smart Sound улучшает ваш голос, сводя к минимуму нежелательный фоновый шум.

- Легко отключите камеру и микрофон или заблокируйте объектив камеры одним переключателем. Все видеозвонки на портале зашифрованы.

- Станьте одними из любимых героев сборников сказок, читая любимые сказки с музыкой, анимацией и захватывающими эффектами дополненной реальности.

Чтобы узнать больше о портале Facebook, посетите Amazon.com или веб-сайт портала.

Amazon Echo Show

Echo Show позволяет пользователям звонить друзьям и родственникам, у которых есть приложение Alexa или устройство Echo с экраном.

Подобно Google Nest Hub, Echo Show предлагает множество функций для пожилых людей, которым немного удобнее пользоваться технологиями.

Некоторые из функций Echo Show включают:

- 8-дюймовый HD-экран и стереозвук

- Развлекайтесь — попросите Alexa показать вам трейлеры к фильмам, телешоу, фильмы или новости.Или слушайте радиостанции, подкасты и аудиокниги.

- Управляйте своим умным домом — голосовое управление совместимыми устройствами или управление ими с помощью удобного дисплея. Попросите Alexa показать вам камеры видеонаблюдения, управлять освещением и регулировать термостаты.

- Сделайте это своим — покажите свои альбомы из Amazon Photos. Настройте свой домашний экран. Создайте утренний распорядок дня, чтобы начать свой день.

- Сделано, чтобы соответствовать вашей жизни — Готовьте по пошаговым рецептам. Легко обновляйте списки дел и календари.По пути следите за погодой и пробками.

- Разработан для защиты вашей конфиденциальности — отключите микрофоны и камеру одним нажатием кнопки. Сдвиньте встроенную шторку, чтобы закрыть камеру.

Узнайте больше об Echo Show на Amazon.

Лучшие приложения для видеочата

Вам не нужно специальное устройство для видеосвязи? Вот некоторые из лучших приложений для видеочата, которым не требуется специальное устройство (по состоянию на 2020 год):

- Zoom Meeting

- Skype

- Google Duo (лучший видеочат для пользователей смартфонов Android)

- Discord

- FaceTime (лучший видеочат для пользователей iPhone)

- Facebook Messenger

- Microsoft Teams

Если вы или член вашей семьи рассматриваете возможность ухода на дому в рамках плана старения, обратитесь в Family Matters Уход на дому сегодня для бесплатной консультации.Наша команда стремится поддерживать вашу семью и помогать пожилым людям как можно дольше наслаждаться жизнью в комфорте собственного дома.

Некоторые из услуг, предлагаемых Family Matter In-Home Care, включают: лечение болезни Альцгеймера и деменции, помощь при переводе постели и инвалидной коляски, сопровождение, домашнее хозяйство и приготовление пищи, личный уход, реабилитационный уход и транспорт.

Служба Family Matter In-Home Care, обслуживающая область залива Сан-Франциско, Большой Сан-Диего, а теперь и Орегон, имеет офисы в Кэмпбелле, Калифорния, Розвилле, Калифорния, Сан-Маркосе, Калифорния, Сан-Матео, Калифорния, и Портленде, штат Орегон.

Лучшие устройства и приложения для видеочата с пожилыми людьми

Поддержание связи с пожилыми людьми — один из лучших способов продемонстрировать свою привязанность и показать им свою заботу. Но поскольку не всегда возможно посетить их и пообщаться один на один, иногда приходится придумывать умные способы общения с пожилыми людьми. Независимо от того, хотите ли вы оставаться дома или просто хотите поддерживать контакт с любимым человеком, видеочат — отличный способ поговорить с друзьями и семьей.Однако не все приложения для видеочата созданы одинаково. Некоторые из них могут быть более сложными и требовать входа в систему и пароля, а другие могут зависеть от устройства, например, приложение Apple FaceTime.

Если вы ищете лучшие устройства и приложения для видеочата, которые помогут вам оставаться на связи с менее технически подкованным и технологически застенчивым старшим любимым человеком, вот наши лучшие рекомендации.

ViewClix

ViewClix Smart Frame проста в использовании и не требует слишком сложных действий со стороны пожилых людей.15-дюймовая цифровая рамка оснащена функциями видеосвязи, которые позволяют поддерживать постоянную визуальную связь со своими пожилыми родителями, бабушками и дедушками. Устройство может принимать видеозвонки с вашего компьютера, смартфона или планшета.

Благодаря интеллектуальной рамке ViewClix пожилые люди могут просматривать последние семейные фотографии в слайд-шоу высокой четкости. Вы можете управлять этим устройством удаленно, войдя в облако ViewClix после загрузки приложения. Вы можете установить время, необходимое для каждого слайд-шоу, и хотите ли вы, чтобы он переходил в спящий режим в поздние часы.Однако оговорка заключается в том, что видеозвонок может осуществлять только вы, а не пенсионер.

Amazon Echo Show

Несмотря на то, что Amazon Echo Show может похвастаться одним из самых передовых устройств связи на рынке, он несложен и относительно прост в использовании. Amazon Echo Show — это умный 8-дюймовый HD-экран со встроенным центром умного дома, который позволяет пожилым людям легко совершать видеозвонки. Это устройство оснащено встроенной функцией Alexa, которая позволяет пожилым людям совершать видеозвонки с помощью голосовой активации.Пожилым людям просто нужно будет проинструктировать устройство позвонить тому или иному, и если люди есть в списке контактов, видеозвонок будет передан им.

Помимо функции видеовызова, эхо-шоу можно использовать для выполнения широкого ряда других функций. Его можно использовать для управления устройствами с функцией голосового управления в ваших домах, такими как камеры видеонаблюдения, термостаты и освещение. Его также можно использовать для отображения вашего альбома из фотографий Amazon и демонстрации пошаговых рецептов приготовления.

Дедушка

GrandPad — еще один отличный продукт, предназначенный для того, чтобы помочь вам поддерживать тесное общение с пожилыми родителями или бабушками или дедушками.Планшет с 8-дюймовым сенсорным экраном поставляется со встроенным Verizon 4G LTE (нет необходимости в Wi-Fi), стилусом и подставкой для зарядки. Он может похвастаться упрощенным меню с большими красочными значками и всего несколькими основными функциями, которые дают пожилым людям удобный интерфейс и доступ в одно касание для связи с друзьями и семьей в цифровом формате.

Помимо видеозвонков, GrandPad также можно использовать для отправки голосовых сообщений электронной почты, обычных телефонных звонков, просмотра фотографий и видео, игр и прослушивания персонализированной музыки.Однако то, что отличает это устройство от других, — это его простота. Все функции максимально просты для понимания пожилыми людьми.

Оскар Старший

Oscar Senior — это не устройство, а специализированное приложение, которое можно установить практически на все смартфоны и планшеты, чтобы обеспечить общение между членами семьи и пожилыми людьми. Это универсальное программное решение разработано для пожилых людей. Он отличается минималистичным, ярким и лаконичным дизайном, который не запутает пожилых людей при его использовании.

Oscar Senior можно загрузить из App Store или Google Play, и после установки на портативное устройство пожилые люди могут инициировать видеозвонок одним касанием. Приложение поставляется с функцией автоматического ответа, что означает, что видеозвонок начнется автоматически, и пожилым людям не нужно будет ничего трогать. Кроме того, есть функция группового видеочата, которая позволяет различным членам семьи проверять старшего на ходу.

Окончательный приговор

Без всяких разумных сомнений, устройства и приложения, упомянутые в этой статье, являются наиболее простыми и легкими в использовании продуктами для видеосвязи для пожилых людей на рынке.Однако, в зависимости от технических возможностей вашего старшего близкого, вы также можете выбрать другие устройства и приложения, включая Google, Duo, Skype, Zoom Meeting, Facetime, Discord и Facebook Messenger. Однако эти параметры являются более сложными, поскольку они требуют регистрации и нескольких шагов навигации при совершении видеозвонка.

Итак, если старший участник не слишком разбирается в технологиях, лучше всего придерживаться продуктов, обсуждаемых в этой статье, поскольку они не только просты, но и работают быстро и менее увлекательно.

как сделать видеозвонок на компьютере или смартфоне — Какой? Новости

Поскольку совет правительства требует от нас самоизоляции и ограничения физического контакта с друзьями и семьей, технологии могут играть важную роль в поддержании связи. Текстовые сообщения бесценны, но вы можете получить больше комфорта от видеозвонка.

Если у вас есть компьютер, смартфон или планшет с камерой, вы можете бесплатно совершать видеозвонки самым важным людям.Популярные сервисы, которые помогут вам выполнить работу, включают Facebook Messenger, Skype и WhatsApp.

Ниже мы собрали несколько приложений для видеозвонков, которые помогут вам оставаться на связи со своими близкими.

Что нужно для видеозвонка

Какое бы устройство вы ни использовали, вам понадобится камера.

Использование смартфона для видеосвязи — отличный вариант. Мобильные телефоны легкие, их легко перемещать из одной комнаты в другую, и они часто имеют фронтальную и заднюю камеры, которые можно переключать между собой.Большинство современных планшетов также имеют встроенную камеру.

Если вы используете компьютер, вам необходимо активировать встроенную веб-камеру или приобрести подключаемую веб-камеру, если это невозможно. Они подключаются к USB-порту и иногда поставляются с дополнительным сторонним программным обеспечением, которое поможет вам настроить параметры изображения.

Доступно бесчисленное множество приложений для видеозвонков, но мы выбрали четыре из самых популярных: Apple FaceTime, Facebook Messenger, Skype и WhatsApp.

Все четыре сервиса работают на смартфонах (правда, FaceTime работает только на устройствах Apple).Если вы хотите использовать свой компьютер для видеозвонков, лучше всего использовать Skype или Facebook Messenger.

Все это можно бесплатно загрузить и использовать через Wi-Fi. Но учтите, что если вы используете их через соединение 3G, 4G или 5G, вы съедите свой лимит мобильного интернета.

Важно отметить, что если вы используете приложение для видеозвонков, человеку, с которым вы пытаетесь связаться, понадобится то же приложение.

Наши экспертные лабораторные тесты выявили лучшие гаджеты со встроенными камерами. Смотрите наши обзоры мобильных телефонов и ноутбуков.

Как сделать видеозвонок в WhatsApp

Можно ли делать видеозвонки со смартфонов? Да

Можно ли делать видеозвонки на планшетах? Нет

Можно ли делать видеозвонки в Windows? Нет

Можно ли делать видеозвонки на Mac? №

WhatsApp — это принадлежащий Facebook сервис, который вы можете использовать для передачи файлов, отправки текстов, голосовых и видеозвонков. Вы можете скачать его в магазине Google Play для Android или в Apple App Store, если вы пользователь iOS.

Чтобы создать учетную запись в WhatsApp (которым можно пользоваться бесплатно), вам необходимо загрузить приложение на свой смартфон. Оттуда откройте его и работайте через помощника по настройке. Вам нужно будет предоставить приложению определенные разрешения, которые позволят ему импортировать ваши существующие телефонные контакты.

Для видеозвонка через WhatsApp на смартфоне Android:

- Откройте приложение WhatsApp

- Коснитесь значка облачка с речью в правом нижнем углу

- Выберите контакт из списка

- Нажмите значок видеокамеры

- Теперь вы должны участвовать в видеовызове.Нажатие на значок повернуть (контур камеры с круговыми стрелками) поменяет местами камеру, с которой вы ведете трансляцию, а кнопка микрофона отключит звук.

Чтобы совершить видеозвонок в WhatsApp на смартфоне Apple:

- Откройте приложение WhatsApp

- Перейдите на вкладку Чаты

- Щелкните значок карандаша в правом верхнем углу

- Выберите контакт из списка

- Нажмите значок видеокамеры .

Как сделать видеозвонок в Skype

Можно ли делать видеозвонки со смартфонов? Да

Можно ли делать видеозвонки на планшетах? Да

Можно ли совершать видеозвонки в Windows? Да

Можно ли делать видеозвонки на Mac? Есть

Skype изначально создавался для настольных компьютеров — благодаря функции совместного использования экрана он стал популярным выбором для тех, кто имеет дело с рабочими видеозвонками и групповыми чатами.

Но нет причин, по которым вы не можете опробовать его на смартфонах и планшетах, чтобы пообщаться со своими близкими.Его можно загрузить бесплатно, но для начала вам потребуется создать учетную запись Skype.

Чтобы позвонить, Skype потребуется доступ к вашему микрофону. Если ваш микрофон и камеру необходимо настроить, перейдите в главное меню Skype , коснитесь трех точек , затем выберите Настройки> Аудио и видео .

Чтобы сделать видеозвонок по Skype на своем компьютере:

- Откройте приложение Skype на рабочем столе

- Щелкните значок Звонки и выберите + вызов

- Найдите контакт для чата с

- Выберите контакт и нажмите позвоните

- Во время аудиовызова выберите видеокамеру , чтобы открыть веб-камеру.

Во время разговора вы можете в любой момент отключить или включить звук, выбрав значок микрофон .

Как сделать видеозвонок по FaceTime

Можно ли делать видеозвонки со смартфонов? Да — только модели iPhone (iPhone 4 или новее)

Можно ли совершать видеозвонки на планшетах? Да — только модели iPad (iPad Pro, iPad 2 или новее, iPad mini)

Можно ли совершать видеозвонки в Windows? Нет

Можно ли делать видеозвонки на Mac? Есть

FaceTime предустановлен на большинстве устройств Apple.Если у вас и у человека, которому вы хотите позвонить по видеосвязи, есть iPhone, iPad, iPod Touch или Mac, это разумный вариант.

Чтобы позвонить FaceTime с мобильного устройства:

- Откройте приложение FaceTime и войдите в со своим Apple ID. Если вы используете iPhone, FaceTime автоматически зарегистрирует ваш номер телефона. Пользователи iPad и iPod Touch должны будут использовать адрес электронной почты

- В приложении FaceTime нажмите кнопку «+»

- Введите номер телефона или адрес электронной почты человека, с которым вы связываетесь

- Выберите Аудио (значок телефона) или Видео (значок камеры).

.

Вы также можете активировать камеру своего устройства с помощью обычного телефонного звонка. Пока другой человек находится на линии, коснитесь значка FaceTime в приложении «Телефон», чтобы переключиться на FaceTime.

Вот шаги, которые нужно выполнить, если вы хотите использовать FaceTime на Mac:

- Откройте приложение FaceTime и войдите в со своим Apple ID

- Используйте поле поиска , чтобы ввести адрес электронной почты или номер телефона

- Выберите Аудио (значок телефона) или Видео (значок камеры).

Если на вашем Mac установлен помощник Siri от Apple, попробуйте произнести «FaceTime [контактное имя]».

Как сделать видеозвонок в Facebook Messenger

Можно ли делать видеозвонки со смартфонов? Да

Можно ли делать видеозвонки на планшетах? Да

Можно ли совершать видеозвонки в Windows? Да

Можно ли делать видеозвонки на Mac? Есть

Если вы уже используете Facebook на своем смартфоне, бесплатная загрузка службы обмена сообщениями находится всего в одном касании.Вы можете добраться до него, выбрав значок чата в правом верхнем углу домашней страницы.

Хотя оба приложения принадлежат одной и той же компании, Messenger отделен от Facebook. Поэтому вам нужно будет скачать его бесплатно в магазине Google Play или Apple App Store.

Чтобы совершить видеозвонок в Facebook Messenger со смартфона Android или iOS:

- Откройте приложение Messenger

- В меню Чаты , коснитесь значка карандаша в правом верхнем углу

- Введите имя контакта Facebook, которому вы хотите позвонить, и коснитесь его фотографии

- Выберите значок видеокамеры , чтобы начать видеовызов.

Во время звонка в Facebook Messenger вы можете повернуть камеру, отключить звук или добавить еще один контакт в чат.

Если у вас открыт Facebook на ПК или Mac, щелкните всплывающее окно чата в правом верхнем углу и выберите Новое сообщение . Выберите свой контакт, и появится новое облачко чата. Оттуда выберите значок видеокамеры , чтобы начать видеовызов.

Скачайте Facebook Messenger сегодня

Совершение группового видеозвонка

Многие сервисы чата позволяют вам совершать видеозвонок с несколькими разными контактами одновременно.Это отличный вариант, если вы хотите пообщаться с членами семьи, которые разбросаны по разным местам.

Это не совсем то же самое, что обычная семейная встреча, но в то время, когда многие британские домохозяйства изолированы, это отличный способ провести виртуальную встречу.

Все службы, перечисленные в нашей статье для видеозвонков группы поддержки.

- WhatsApp До четырех контактов. Во время видеовызова выберите Добавить участника .

- Skype До 50 контактов. Во время видеовызова нажмите значок «+» .

- FaceTime До 32 контактов. Во время вызова FaceTime выберите Добавить человека .

- Facebook Messenger До шести контактов. Во время видеовызова нажмите значок «+» .

Security Page

Конфиденциальность и безопасность — в нашей ДНК

С первого дня мы создали WhatsApp, чтобы помочь вам оставаться на связи с друзьями, делиться важной информацией во время стихийных бедствий, воссоединяться с разлученными семьями или искать лучшей жизни.Некоторые из ваших самых личных моментов делятся с WhatsApp, поэтому мы встроили в наше приложение сквозное шифрование. Благодаря сквозному шифрованию ваши сообщения, фотографии, видео, голосовые сообщения, документы и звонки защищены от попадания в чужие руки.

Персональные сообщения

Сквозное шифрование WhatsApp используется, когда вы отправляете сообщения другому человеку с помощью WhatsApp Messenger. Сквозное шифрование гарантирует, что только вы и человек, с которым вы общаетесь, можете читать или слушать то, что отправляется, и никто между ними, даже WhatsApp.Это связано с тем, что при сквозном шифровании ваши сообщения защищены блокировкой, и только у получателя и у вас есть специальный ключ, необходимый для их разблокировки и чтения. Все это происходит автоматически: не нужно включать настройки или настраивать специальные секретные чаты для защиты ваших сообщений.

Business Messaging

Каждое сообщение WhatsApp защищено одним и тем же протоколом шифрования сигнала, который защищает сообщения до того, как они покинут ваше устройство. Когда вы отправляете сообщение в бизнес-аккаунт WhatsApp, ваше сообщение безопасно доставляется в пункт назначения, выбранный компанией.

WhatsApp считает, что чаты с предприятиями, которые используют приложение WhatsApp Business или сами управляют и хранят сообщения клиентов, являются сквозным шифрованием. Как только сообщение будет получено, оно будет регулироваться собственной политикой конфиденциальности компании. Компания может назначить ряд сотрудников или даже других поставщиков для обработки сообщения и ответа на него.